Obtenez des informations essentielles sur les exigences d'intégration des API et les meilleures tactiques pour une intégration transparente. Boostez votre processus de développement avec Latenode 🔗

Vous êtes-vous déjà demandé pourquoi votre logiciel ne fonctionne pas comme prévu ? Cela peut être dû à votre Exigences d'intégration d'APILes API sont les héros méconnus du développement logiciel moderne, agissant comme le ciment qui maintient ensemble différentes applications logicielles. Mais sans une bonne compréhension de leurs exigences, vous vous exposez à un monde de problèmes.

La standardisation dans l'intégration des API, souvent facilitée par les outils de développement, n'est pas seulement un plus, c'est une nécessité absolue. Elle peut faire ou défaire les performances de votre logiciel. Il est donc important de bien comprendre quelles sont ces exigences et comment elles peuvent avoir un impact sur votre projet, notamment avec l'aide de outils de développement, est crucial. Nous parlons d'assurer une communication transparente entre les systèmes, d'améliorer l'efficacité et de vous éviter des maux de tête inutiles par la suite. Personne n'a dit que ce serait facile, mais croyez-nous, cela en vaut la peine !

Principales sorties: Les exigences d'intégration d'API impliquent l'identification des fonctionnalités spécifiques requises par l'API, telles que le type de données ou de services qu'elle doit fournir et la manière dont elle doit interagir avec votre système existant. Ces exigences incluent également la compréhension des protocoles de l'API, des mesures de sécurité, des structures de données, des limites de débit et des étapes nécessaires à la gestion des erreurs et aux tests.

Les

Les

Les

Comprendre les fondamentaux de l’intégration d’API est essentiel pour connecter différents systèmes logiciels, permettant un échange de données transparent et une automatisation entre les applications.

Les intégrations d'API sont essentielles sur trois éléments essentiels : les points de terminaison, les méthodes et les formats de données.

Les protocoles HTTP constituent l'épine dorsale de la communication API. Ils sont comme des règles de circulation pour l'échange de données sur Internet. Sans eux, votre requête pourrait se retrouver dans un vide numérique !

Les deux principaux acteurs du secteur des API sont les API RESTful et SOAP.

API RESTful :

API SOAP :

Enfin, n'oublions pas les API bien documentées ! Elles sont comme des cartes aux trésors, guidant les développeurs tout au long du processus d'intégration de manière fluide et efficace. N'oubliez pas qu'une API bien documentée représente la moitié de la bataille gagnée pour une intégration réussie !

Chaque type d'API, qu'il s'agisse de REST, SOAP ou GraphQL, offre des fonctionnalités et des cas d'utilisation uniques, les rendant adaptés à différents scénarios d'intégration en fonction des exigences spécifiques d'un projet.

Plongeons-nous directement dans le vif du sujet. Il existe trois principaux types d’API : publiques, privées et partenaires.

Chaque type d'API a ses propres avantages. Les API ouvertes favorisent l'innovation et la transparence. Les API privées garantissent la sécurité et la personnalisation. Des API partenaires ? Elles sont idéales pour renforcer les partenariats stratégiques.

Ensuite, nous avons différentes plates-formes API :

Chaque plateforme remplit un objectif unique en fonction de son environnement et de ses fonctionnalités.

Avez-vous déjà entendu parler des kits de développement logiciel (SDK) ? Considérez-les comme des boîtes à outils permettant de créer des applications logicielles qui interagissent avec des types spécifiques d'API.

Les SDK incluent souvent des bibliothèques, des exemples de code, de la documentation sur les processus : tous les éléments dont vous avez besoin pour créer des applications plus efficacement.

Et voilà ! Un bref aperçu du monde diversifié des exigences d'intégration d'API, des différents types d'interfaces API à leurs cas d'utilisation et avantages, jusqu'au rôle joué par les SDK dans cet écosystème !

L'intégration d'API n'est pas une promenade de santé. C'est comme construire une maison : il faut un plan solide avant de commencer à travailler dur.

La gestion des erreurs joue un rôle important dans ce processus. C'est comme jouer au jeu du chat et de la souris : lorsqu'une erreur survient, vous devez la corriger immédiatement. Ne laissez pas les erreurs passer inaperçues.

Une fois que tout est en place, ne vous contentez pas de vous détendre. Une surveillance continue est essentielle. Considérez cela comme du babysitting : vous ne laisseriez pas un bébé sans surveillance, n'est-ce pas ?

Les

Les

Comprendre les composants clés d’une requête API, notamment le point de terminaison, la méthode, les en-têtes et le corps, est essentiel pour garantir une communication transparente entre les systèmes.

Les en-têtes de requête sont comme la carte d'identité d'une requête HTTP. Ils contiennent des informations essentielles telles que le type de contenu, le client (agent utilisateur) et les langues acceptées. Par exemple :

GET /api/v1/users HTTP/1.1 Hôte : example.com Agent utilisateur : Mozilla/5.0 Langue acceptée : fr-FR,fr ; q=0.5

Ensuite, nous avons les paramètres de requête et les paramètres de chemin. Considérez-les comme les coordonnées GPS de votre requête API.

Les méthodes HTTP sont comme des verbes : elles indiquent quelle action effectuer sur une ressource.

Enfin, les codes d’état reflètent la manière dont les choses se sont déroulées côté serveur.

Il est essentiel de comprendre ces éléments pour répondre aux exigences d'intégration des API. C'est comme connaître la langue avant de visiter un nouveau pays !

Les exigences d'intégration d'API nécessitent une solide maîtrise des structures de requêtes d'API. Détaillons-les.

Une requête API est comme un package, composé de :

Les requêtes GET et POST sont comparables au ramassage du courrier plutôt qu'au dépôt d'un colis.

Les demandes PUT et PATCH s'apparentent à la mise à jour de votre adresse de livraison ou à la correction d'une faute de frappe sur l'étiquette du colis.

Les requêtes DELETE équivalent à demander la suppression de tous les enregistrements vous concernant du système du bureau de poste. Elles suppriment entièrement les ressources spécifiées côté serveur.

N'oubliez pas que chaque partie joue son rôle pour assurer une communication fluide entre les applications via les API !

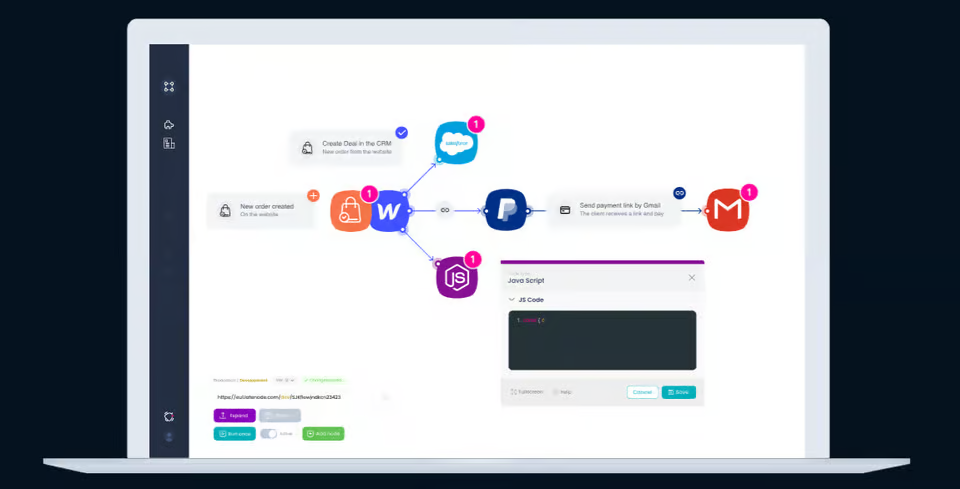

Les API publiques gratuites offrent aux développeurs un accès à un large éventail de fonctionnalités et de données sans aucun coût, permettant le développement rapide d'applications innovantes. Avec Latenode, vous pouvez facilement configurer des workflows qui intègrent des API publiques gratuites dans vos projets, automatisant les tâches, récupérant des données et améliorant les capacités de votre application. Ce guide vous guidera à travers les étapes à suivre pour intégrer efficacement une API publique gratuite à l'aide de Latenode.

Imaginez que vous puissiez récupérer automatiquement des données météorologiques à partir d'une API publique gratuite pour mettre à jour votre application en temps réel. Avec Latenode, cela peut être fait sans effort. Notre plateforme gère l'ensemble du processus, des requêtes API à l'analyse et au stockage des données, vous permettant ainsi de vous concentrer sur l'utilisation des données plutôt que sur leur gestion.

Ce flux de travail peut être représenté visuellement dans l'interface de Latenode, avec chaque nœud connecté en séquence, de la récupération des données au stockage et à la notification.

En tirant parti du générateur de flux de travail visuel de Latenode et de son intégration transparente avec les API publiques gratuites, vous pouvez automatiser les tâches basées sur les données, réduire le temps de développement et améliorer les fonctionnalités de votre application sans frais supplémentaires.

Si vous avez besoin d'aide pour créer votre propre flux de travail ou pour reproduire ce scénario, n'hésitez pas à nous contacter notre communauté Discord des experts en automatisation low-code qui sont disponibles pour vous aider.

Il est essentiel de garantir des méthodes d’authentification et de cryptage robustes, telles que OAuth et TLS, pour protéger les données sensibles et empêcher tout accès non autorisé lors de l’intégration de l’API.

Les références directes d'objets non sécurisées (IDOR) peuvent être un véritable casse-tête. Cela se produit lorsqu'une application expose un objet d'implémentation interne, comme un fichier, un répertoire ou une clé de base de données. Sans contrôle d'accès approprié, les attaquants peuvent manipuler ces références pour obtenir un accès non autorisé aux données.

Exemple : Imaginez que vous êtes au vestiaire et qu'au lieu de laisser votre manteau au vestiaire, on vous donne accès à tous les manteaux. C'est ça, l'IDOR.

Ensuite, il y a l'authentification et la gestion des sessions défectueuses. Ce problème se produit lorsque les fonctions d'application liées à l'authentification et à la gestion des sessions sont implémentées de manière incorrecte, ce qui permet aux pirates de compromettre les mots de passe ou les clés.

Statistique : Selon l’OWASP, l’authentification rompue est l’un des principaux risques de sécurité dans l’intégration d’API.

L'absence de configurations de sécurité ou des erreurs de configuration ? C'est la recette parfaite pour un désastre ! Sans paramètres et contrôles appropriés, des informations sensibles peuvent être exposées à des personnes non autorisées.

Étude de cas : En 2017, en raison de buckets Amazon S3 mal configurés, Verizon a subi une violation de données majeure exposant les données de près de 6 millions de clients.

Enfin, il existe des attaques de type Cross-Site Scripting (XSS). Elles se produisent lorsqu'une application inclut des données non fiables dans une nouvelle page Web sans validation ni échappement appropriés. Cela permet aux attaquants d'injecter des scripts malveillants dans des pages Web consultées par d'autres utilisateurs.

Preuve sociale : GitHub avait déjà eu son lot de vulnérabilités XSS à l'époque. Ce n'était pas une sinécure de les corriger.

Et voilà, les amis ! L'intégration d'API n'est pas une sinécure, mais savoir quels dangers nous guettent est très utile.

Les

Les

L’avenir de l’intégration des API verra probablement une adoption accrue de l’automatisation basée sur l’IA et des protocoles de sécurité améliorés pour gérer la complexité croissante des données et la connectivité multiplateforme.

L'intégration des API n'est pas seulement une tendance, c'est l'avenir. Grâce à la transformation numérique, l'adoption des API va s'accélérer. Les entreprises se rendent compte qu'elles ne peuvent pas se permettre d'ignorer cette technologie.

Le monde de la technologie se tourne vers GraphQL, laissant derrière lui l'architecture RESTful. Pourquoi ? Elle offre plus d'efficacité et de flexibilité, deux choses dont les entreprises ne peuvent se passer.

L'accès aux données en temps réel est de plus en plus demandé. Les WebSockets et les technologies similaires se mobilisent pour répondre à ce besoin. Ils transforment la façon dont nous interagissons avec les données en les rendant instantanément accessibles.

L'IA ne se limite plus aux robots : elle fait également des vagues dans les intégrations d'API. Ces intégrations automatisées deviennent de plus en plus courantes, influençant la manière dont les API fonctionnent et interagissent avec d'autres systèmes.

Alors, qu'est-ce que tout cela signifie ? Eh bien, si vous n'utilisez pas encore d'intégrations d'API ou n'envisagez pas de les utiliser pour votre entreprise, c'est le moment de commencer. L'avenir de l'intégration d'API s'annonce prometteur - ne le ratez pas !

L'intégration d'API nécessite une solide compréhension des protocoles techniques, des mesures de sécurité robustes et une stratégie claire pour connecter de manière transparente divers systèmes et applications.

Sans tourner autour du pot, comprendre et mettre en œuvre les exigences d'intégration des API change la donne en matière d'efficacité commerciale. C'est comme avoir une transmission automatique dans votre voiture, ce qui rend la conduite plus fluide et plus facile.

Ne vous y trompez pas : les normes de sécurité sont essentielles dans l'intégration des API. C'est comme avoir une serrure solide sur votre porte : vous ne voudriez pas d'invités indésirables, n'est-ce pas ?

Rester au courant des dernières tendances en matière d'intégration d'API n'est pas seulement génial, c'est essentiel ! Considérez cela comme une façon de vous tenir au courant des dernières tendances de la mode : vous ne voudriez pas vous retrouver à porter les styles de la saison dernière.

La surveillance continue après l'intégration ne consiste pas seulement à jouer le rôle de chien de garde ; elle offre également des avantages tangibles ! Imaginez-vous être un jardinier assidu qui vérifie régulièrement la santé de ses plantes.

Voilà, vous savez tout ! Les prérequis en matière d'intégration d'API sans tout le jargon. N'oubliez pas que, si vous le faites correctement, cela peut être un véritable atout dans votre manche !

Vous avez appris les bases de l'intégration d'API, des méthodes GET et POST aux structures de requêtes d'API. Cependant, la sécurité est tout aussi importante que les connaissances techniques. À mesure que de plus en plus d'entreprises adoptent une approche axée sur les API, le besoin d'intégrations sécurisées augmente. L'intégration d'API implique plusieurs éléments tels que l'automatisation, les appels de fonctions et les connexions back-end, les API faisant office de pont entre les systèmes. Des outils comme Akana rationalisent l'automatisation du code, tandis que les connecteurs relient les systèmes back-end en fonction des besoins du projet. Une intégration réussie nécessite des développeurs qualifiés, une planification minutieuse et une documentation complète pour garantir un processus fluide et sécurisé.